攻击者仍在使用"版本控制"绕过 Google Play 的恶意软件检查

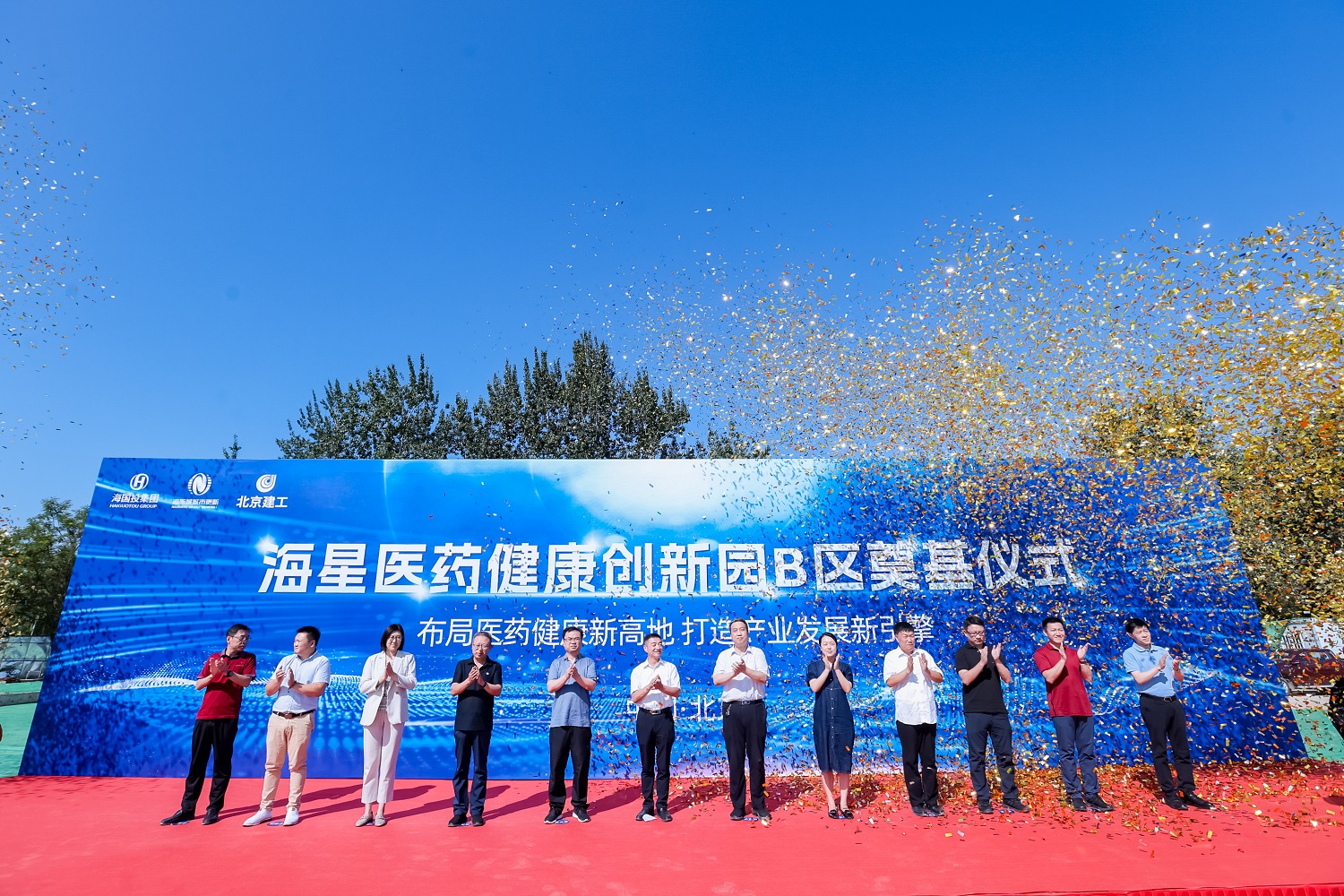

(资料图片)

(资料图片)

Epic Games 等公司甚至拜登政府都曾批评苹果在 iOS 系统中保留围墙花园,不允许侧载。然而,Google最顽固的问题之一 - 版本控制机制是苹果关起门来的一个坚实理由。利用动态代码加载,黑客可以通过第三方服务器向应用商店审核过的应用提供恶意更新,而应用商店对此却无能为力。

Google网络安全行动小组(GCAT)在本月的《威胁地平线》报告中指出,Google Play 仍然存在已知的恶意软件问题。恶意应用程序开发者一直在使用"版本控制"将恶意软件上传到看似无害的应用程序中。

首先,威胁行为者向 Google Play 上传一个无害的应用程序。该软件不含恶意软件,因此在自动审核过程中不会触发标记。然后,攻击者利用动态代码加载(DCL)技术,通过自有或被入侵的服务器发送恶意更新。这样,曾经安全的应用程序就成了设备的后门,允许黑客窃取个人信息,包括用户凭据。

报告指出:"使用版本控制的活动通常以用户的凭证、数据和财务为目标。在企业环境中,版本化表明需要采用深度防御原则,包括但不限于将应用程序安装源限制在 Google Play 等可信源,或通过移动设备管理 (MDM) 平台管理企业设备。"

DCL 规避基于 Play Store 的安全控制,将恶意行为修补到已安装的应用程序中。

Google知道这种攻击载体已经有一段时间了,但由于恶意软件完全绕过了 Google Play 的检查,因此很难缓解。你可能还记得大约一年前,当安全研究人员发现开发者使用 DCL 用银行木马 Sharkbot 更新程序时,Google商店下架了几款本应安全的杀毒软件。

然而,即使Google删除了这些糟糕的应用程序,最终还是会有更多的应用程序涌现出来,而由于通过其他应用程序商店的侧载,许多其他应用程序仍然可用。GCAT 的报告提到,由于 DCL 的存在,Sharkbot 仍然是Android应用程序的常见问题。有时,它会发现 Sharkbot 的版本经过修改,功能有所减少,以降低被自动检查弹出的几率。然而,功能齐全的版本可能会在第三方应用程序商店中横行。

最终,Android 终端用户或公司的 IT 管理员必须采取相应的措施。Google建议只从 Google Play 或其他可信来源下载软件。另外,Android企业版或第三方企业移动管理解决方案都有内置工具,允许管理员有选择性地管理公司设备上的应用分发。此外,Google还建议适当利用市场允许列表来帮助限制风险。

- 张馨予最近现状(张馨予上位史从

- 每体:巴萨B队今夏完成5笔引援,总花费高于一队的3笔引援

- 卓朗科技(600225):8月8日北向资金增持68.17万股

- 黑龙江五常市洪水逐渐消退 村民一路小跑回家

- 春天给花浇水是什么时间(春天什么时候给植物浇水最好)

- 维亚生物(01873.HK):8月8日南向资金减持40.45万股

- 六部门联合印发 《氢能产业标准体系建设指南(2023版)》

- 共建美丽家园:废亭变“暖心亭”

- 清新区车头坝(七雄q传图标点亮)

- 隋唐英雄3哪一集薛仁贵救驾(隋唐英雄3薛仁贵救李世民哪一集)

- 数据确权可有效激励数据生产和流通

- 三季(关于三季的基本详情介绍)

- 跤组词(足组词)

- 66年双向奔赴,这一次,她回家了……

- 谁是谁非任评说新浪微博(谁是谁非任评说)

- 嘉鱼专“暑”法治课堂深入乡镇,守护孩子们的快乐暑假

- 就是我这里有一个家长,他把自己的亲生女儿给自己侄女带,而且不让自己侄女读书

- 存储程序控制原理的基本思路(存储程序控制原理)

- 《仙剑世界》公布最新实机:以高清技术重构江南盛景

- 外媒实测:Win10比Win11更适合玩家

- 紫菜塑料袋谣言(紫菜是塑料袋做的)

- iPhone 15 Pro原理图显示了新的 "动作 "按钮、USB-C 端口和更厚的边框

- 给女性长辈送什么花(给女性长辈送东西一般送什么)

- 信达生物:二季度总产品收入近14亿元,同比增长超35%

- 长治主城区这宗地块规划有变动!

- 引进2家500强!长沙再挂2宗商业地块!

- 中证协发布《证券公司内部审计指引》

- 夜读 | 以交易为生的高手至深感悟:当你亏钱时 不妨试试“网格交易”

- 仟源医药:随着公司新产品上市 未来经营业绩会有所改善

- 方程豹豹5低伪谍照曝光,主打野性,车头还带发光

- 地铁标志颜色眼花缭乱?深圳地铁官方回应马上整改!

- 西门吹雪纵横洪荒 小说(西门吹雪纵横洪荒)

- 玩家恶搞NS版的《荒野大镖客》 网友:帧数还是高了

- 《宝可梦朱紫》DLC新预告:"碧之假面"9月13日发布

- 易贝索尼1000XM4耳机原价优惠150美元

- 湖南爱心企业捐赠800多万元款物支援河北、吉林抗洪救灾

- 亿仕登控股(01656.HK)中期净利458万新元 同比减少58.6%

- 美国大学生赛艇队来宁交流

- 暑期出入境旅客已突破1000万人次 跨境游成为暑期热门线路

- 「海评面」大运村美食有多上头?外国运动员:我爱中国菜

- 《王者荣耀》首部官方动画将于2024年春季播出

- 猪企7月销售数据显示降幅收窄 业内对“猪企”寒冬过没过观点不一

- 保姆起贪念,将雇主家价值70余万元黄金“一扫而空”

- 中国中元签署中国食品药品检定研究院二期工程项目

- WBG3-1战胜EDG!Uzi无缘世界赛

- 登上央视!AI《流浪地球3》预告火了:郭帆都来化缘

- 好玩的手游推荐下载(好玩的手游推荐一下)

- 英国为何要脱欧?(英国为什么要脱欧知乎)

- 国产双足机器人“大圣”亮相:披红色战袍

- 证据不足 法援律师极力促调解 为受援人争取4.8万元补偿金

- 现货白银多少钱一克(2023年8月8日)

- 加息立场被重申 伦敦银短线走空

- 巴媒:西方试图挑拨金砖国家关系

- 十月桃花纷飞追回真爱的星座,破镜重圆近在咫尺

- 科技继续使硅谷成为顶级商业增长市场

- 阿特斯与海外客户签订长单!销售规模合计约7GW

- 青岛市干部教育培训海洋发展特色教学点授牌

- 三星Galaxy Z Flip5铰链寿命出炉:手工折叠33.5万次终于坏了

- 中国有色矿业(01258.HK)拟8月29日举行董事会会议批准中期业绩

- 小米13 Ultra DXO屏幕得分130分 无频闪 较前代有提升

- 微软画图程序或整合人工智能辅助工具 Windows Copilot

- 香肠派对直播快手(香肠派对直播)

- 2025欧锦赛预选赛分组出炉 除东道主外每小组前三晋级

- 天翼云H1营收同比增六成 中国电信称将“坚定全年千亿目标不动摇”

- 完善内部审计监督体系 中证协发布《证券公司内部审计指引》

- 巴媒:西方试图挑拨金砖国家关系

- 首款Android 14旗舰!谷歌Pixel 8/8 Pro曝光

- 恒达新材:网上发行中签率为0.025159885%

- 西部牧业:7月自产生鲜乳环比减少4.55%,同比增加8.19%

- 存储翻倍多花千元!iPhone15最贵版售价或达2万元

- 女子酒后不慎坠河,被湍急河水冲向下游,特巡警队员听见呼救声紧急救援

- 长郡湘府中学升学率初中升高中(长郡湘府中学升学率)

- 斗罗大陆最出名的四对封号斗罗,唐昊唐啸两兄弟堪称无敌!

- 嘉兴日报电子版手机版(嘉兴日报电子版)

- 娜塔莉·波特曼已和丈夫分手:男方曾被曝出有婚外情

- 其实是引流?马斯克约扎克伯格笼斗引争议

- 各地强化病虫害防控 促灾后恢复生产 确保秋粮丰收到手

- 河北省张家口市2023-08-08 19:06发布雷电黄色预警

- 留样食品应保留多少小时以上48小时(留样食品应保留多少小时以上)

- 西安高新区上半年科技创新势能强劲

- 数读 | 长安汽车7月销量20.7万辆,长安系中国品牌销量超17万辆

- 雍正最喜欢的七个臣子,为何只有李卫活到老年?你可能想不到

- 欧几里得号眺望宇宙:窥探暗物质与宇宙膨胀

- 83个小区共24412户,昆明老旧小区改造有新动作→

- 驭见热爱之道 新驾势旗舰SUV新款冠道上市

- 两连跌停 云南城投:生产经营正常 房地产业务规模已大幅减少

- 这些城市才是中国的脊梁!

- 北京大学甘肃录取分数线 北京大学甘肃招生人数多少

- 《剑来》动画公布新预告:无剑不成江湖 所求不过平安

- 鹰眼视力一疗程多少钱(鹰眼视力)

- 乘市场回暖东风 大业股份营收利润同比双增

- 南泽十八是谁(南泽十八)

- 苹果贷(苹果贷款)

- 《博德之门3》没考虑DLC 跑团等级太高神仙对决处理很难

- 共享充电宝再次涨价 网友:想起了共享单车的套路

- 实时系统(关于实时系统介绍)

- CPB肌肤之钥「抖音电商开新日 」解码新品破局难题!

- 华为开发者大会2023的Hi畅享时刻,5G鸿蒙生态手机惊艳亮相

- 信维通信:公司是德清华莹的第二大股东

- 许汉斌:瀚溥现有220万平屋顶光伏 帮助客户降本增效 | 博鳌快讯

新闻排行

精彩推荐

超前放送

- NASA官员称SpaceX还需要多次测试...

- 这个自主研发平台 实现大运会首...

- 攻击者仍在使用"版本控制"绕过 ...

- A股,方向明朗了,反弹没有意外了?

- 文献书画里的张大千与江南:从上...

- 环球小姐印尼区参选佳丽控会方性...

- 惠普打印机驱动程序下载1000G(...

- 主语谓语宾语是什么意思(主语谓...

- 中国一重股票分析(中国一重股票...

- 北京海淀:出租车遇事故老人下车...

- 封神主创团做客刘畊宏直播间 票...

- 全球产业链供应链加速重构,“脱...

- 小米平板6 Max性能曝光:搭载骁...

- 小米13 Ultra屏幕测试成绩公布...

- aftercodecs官网(aftercodecs激活码)

- 觉得乔治挑事儿?布克质问乔治:...

- 《守望先锋2》Steam开启预载:免...

- 小米13 Ultra屏幕测试得分公布...

- jane aldridge(关于jane aldridge的介绍)

- 小米平板6 Max曝光:14英寸骁龙8+旗舰

- “领英职场”关停 “领英职场”...

- 雷军使用小米MIX Fold 3发布信...

- 地动山摇!机械师曙光16Air游戏...

- 百度智能云联合金蝶集团推出企业...

- 西亚红玉髓玛瑙珠

- 华为手机官方全系降价!P60/Mate...

- 高质量发展媒体调研行 | 旧村...

- 直降1000元!暗影骑士·擎Pro 2...

- 超值好价 戴尔pro15大屏轻薄本...

- 化学家开发出去除水中"永久化学...